自建最強科學上網2+:V2Ray + Caddy + Tls + WebSocket

【美博翻牆2020.8.21】trojan、v2fly(V2Ray)、NaiveProxy系列翻牆方法中,因封鎖加劇,目前美博建議僅使用如下建立的NaiveProxy:

手動申請SSL證書自建代理:NaiveProxy + Caddy - 美博園 https://allinfa.com/manual-ssl-certificate-naiveproxy-caddy.html 自建代理申請SSL證書頻頻失敗的測試記錄 - 美博園 https://allinfa.com/ssl-certificate-failed-test-record.html

-------------------------------------------------------------

據V2Ray官方8月15通知、網友及時提醒,原V2Ray安裝腳本已經棄用,啟用新的安裝腳本,美博在實際測試時發現新程序的核心文件路徑也有改變,所以上一版教程中的一些設置順序、配置方法等也需要調整,改動比較大,所以在原教程【自建最強科學上網2:V2Ray+Caddy+Tls+WebSocket】基礎上發布此新教程,標題為:自建最強科學上網2+ ,本方法的原教程作廢,需要的網友請按照本教程安裝 V2Ray+Caddy+Tls+WebSocket 代理。

V2Ray提供了一個優秀的科學上網平台,網友可以在其獨特VMess協議上發揮創意設計出多樣的翻牆方法,把翻牆完全隱身於訪問網站(網頁)之中,提供了目前最安全的翻牆方式。本文介紹 V2Ray+Caddy+Tls+HTTP/2 自建翻牆代理方法。

本方法代理構建的系統要求:Ubuntu ≧ 16.04 or Debian ≧ 9,建議使用 Debian 10,不適用於 CentOS 。

一、基本介紹

1、關於v2fly的幾點說明

1)v2fly與V2Ray,為什麼新名稱叫v2fly

二者是一樣的,核心程序仍然是V2Ray-core,仍然是V2Ray代理,這個沒有變動。

改名v2fly,官方給出的原因是:

由於原開發者長期不上線,其他維護者沒有完整許可權。為了方便維護,我們創建了新的 organization,即 v2fly

原 organization 中的倉庫:v2ray/v2ray-core 將會一直同步更新。

也就是說,因原主要開發人員的「失蹤」,原V2Ray團隊的其他成員為了維護方便,以v2fly的新名稱,繼續V2Ray代理的開發完善。

2)已經安裝的V2Ray代理可以繼續使用嗎?

已經用以前方法構建的V2Ray代理,可以繼續使用,也可以按照本教程重新安裝新的V2Ray。

對於翻牆工具,民眾翻牆與中共網路封鎖是一場正與邪大戰。翻牆工具會不時更新、修補發現的問題和加強翻牆能力,所以,所有的翻牆工具,都需要保持最新,這樣比較好。V2Ray代理也是一樣,研發團隊也在不斷改進增強V2Ray代理功能。所以,不時更新V2Ray等等翻牆代理,這是一種好習慣。

改名v2fly後,官方有介紹V2Ray遷移至v2fly的方法。不過,代理構建方法總是會不斷更新的,學會用新的方法構建代理也是很好。如果你的VPS的ip還可用,不想更換ip,那就只需要重新安裝系統,保留ip,重新按照本教程方法安裝新的V2Ray;如果你想ip都換新的,那就「銷毀」系統,在新的VPS上全新構建V2Ray。

3)關於VLESS 新協議

v2fly開發的V2Ray又一個新的協議 VLESS,以前V2Ray的特有協議是 VMess。即:目前V2Ray有二個特有協議:VMess 和 VLESS。

VLESS 是一個無狀態的輕量傳輸協議,它分為入站和出站兩部分,可以作為 V2Ray 客戶端和伺服器之間的橋樑。

與 VMess 不同,VLESS 不依賴於系統時間,認證方式同樣為 UUID,但不需要 alterId。

美博本教程仍然採用 VMess協議,因為:

a)VLESS協議還處於公測階段,沒有完全穩定、定型; b)目前 VLESS 沒有自帶加密,需用於可靠信道,如 TLS; c)VLESS 公測測試期間請確保客戶端與服務端的 v2ray-core 均為最新版本; d) VLESS 協議本身還會有不兼容升級的問題。

以後VLESS穩定發布後,美博再更新VLESS方法的教程。

2、v2fly/V2Ray基本介紹

1)、v2fly/V2Ray是什麼

V2Ray 是在 Shadowsocks 作者被請喝茶之後出現的一個開源項目,V2Ray是早期的叫法,後來 V2Ray 規模越來越大,就成立一個 Project V 項目。

美博翻牆這裡重點介紹建立代理的具體步驟,原理不詳細介紹,要了解原理的網友,請參考v2ray官方的詳細介紹。

v2fly 官方項目: https://www.v2fly.org/ https://github.com/v2fly https://t.me/v2fly https://github.com/v2fly/fhs-install-v2ray https://t.me/s/v2fly https://twitter.com/realV2Fly v2ray官方: https://github.com/v2ray https://www.v2ray.com/

2)、V2Ray 的特點

※ 多入口多出口: 一個 V2Ray 進程可並發支持多個入站和出站協議,每個協議可獨立工作。

※ 可定製化路由: 入站流量可按配置由不同的出口發出。輕鬆實現按區域或按網域分流,以達到最優的網路性能。

※ 多協議支持: V2Ray 可同時開啟多個協議支持,包括 Socks、HTTP、Shadowsocks、VMess 等。每個協議可單獨設置傳輸載體,比如 TCP、mKCP、WebSocket 等。V2Ray提供自己原創的加密協議VMess,一般聲稱支持V2Ray,就是指支持 VMess協議;

※ 隱蔽性: V2Ray 的節點可以偽裝成正常的網站(HTTPS),將其流量與正常的網頁流量混淆,以避開第三方干擾。

※ 反向代理: 通用的反向代理支持,可實現區域網路穿透功能。

※ 多平台支持: 原生支持所有常見平台,如 Windows、Mac OS、Linux,並已有第三方支持移動平台。

------------- 美博翻牆(allinfa.com)發布的幾個目前最好的自建代理,可自行選擇使用: 自建最強科學上網3+:trojan + Caddy(SSL證書自動續期) 自建最強科學上網2+:V2Ray + Caddy + Tls + WebSocket 自建最強科學上網5+:V2ray + Caddy + Tls + HTTP/2 自建最強科學上網4:NaiveProxy + Caddy 美博點評:V2Ray、trojan、NaiveProxy代理的異同及相關問題 美博認為這幾個組合都是目前翻牆思路最好、最強的翻牆方法,可等同使用。 -------------

3)、本文有關的幾個組件原理介紹

本方法以Caddy作為前端web伺服器,是一個輕便的web部署工具,其功能與 nginx 類似。其優點是:單文件,無依賴,安全、輕量、方便;安裝快速、不到30秒可創建一個 HTTPS 伺服器;不受制於EE的版本限制,可廣泛應用於各種系統;配置文件簡潔,多站點配置、反向代理等功能都在一個 Caddyfile 文件里配置;默認啟用HTTPS,自動簽發免費的 Let's Encrypt https 證書並自動續約,默認支持HTTP/2(H2)網路協議;還有豐富的外掛程式系統,可以快速配置緩存、CORS、自動拉取 Git 倉庫、Markdown 支持、ip/地區過濾等功能。

V2Ray:用於構建代理繞過網路限制、審查、翻牆的平台。

Caddy:作為部署代理的前端web伺服器。

WebSocket:是一種計算機通信協議,可通過單個TCP連接提供全雙工通信通道。

HTTP/2(H2):是網際網路HTTP網路協議的主要修訂版。它源自Google最初開發的實驗SPDY協議。

TLS:安全傳輸層協議,用於在兩個通信應用程式之間提供保密性和數據完整性。

反向代理:相對正向代理而言,真實的web伺服器受到保護、對外不可見,外網只能看到反向代理,而反向代理伺服器上並沒有真實數據,從而保護web伺服器的資源安全,並可加速網站訪問速度等。

二、前期準備

自建V2Ray需要準備的幾個工具:

1)一台 VPS 主機

2)一個網域

3)SSH連接工具:以前用putty較多,現在用Xshell很方便,本文會以Xshell進行說明。

1.1、選擇 VPS 伺服器並安裝系統

首先我們需要一台用作建立代理伺服器的主機,我們選擇VPS主機,如何購買VPS、如何安裝系統,都很簡單,幾乎都是自動操作,很快就可以完成,請見教程:

自己搭建代理伺服器:VPS的選擇 自己搭建代理伺服器:Vultr VPS 購買圖文教程 自己搭建代理伺服器:Vultr VPS 系統安裝圖文教程

提示:

1)安裝系統時請注意,本方法適用於 Ubuntu ≧ 16.04 or Debian ≧ 9,建議使用 Debian 10,不適用於 CentOS;

2)VPS安裝系統後主機會顯示:ip地址、密碼、用戶名(默認是root),後面會用到。

1.2、購買網域並設置與伺服器ip關聯

利用v2ray建立代理,並非一定需要網域,不要網域也可以建立代理。但是,整合有網域的代理技術,可明顯提高代理安全性,多一個網域整合進來是值得的。

美博本文介紹的是整合有網域的方法。

請參考教程:

自己搭建代理伺服器:網域購買及設置與ip伺服器關聯

網域是為了建立網站(網頁)用的,本方法實際建立一個網站(網頁),將翻牆代理隱身其中,翻牆就像是實實在在的在瀏覽網站,消除代理的特徵信號,提高翻牆代理安全性,這樣的思路一直以前的翻牆軟體難以實現的,自從v2ray發布後,眾多的網友不斷推進v2ray用法,目前成為最好的翻牆方法系列。

1.3、用SSH工具連接VPS伺服器

要如何操作遠端VPS主機?如何發出指令讓遠端伺服器執行?其實很簡單。在自己的電腦上安裝一個軟體,即SSH工具,我們這裡選用 XShell軟體,用上一步安裝系統後得到的ip或用戶名(root)、密碼,就可以登入遠端主機並發出指令了。

通過 XShell軟體進行安全的SSH連接到遠端的VPS伺服器後,所有的操作都是在我們在自己的電腦上完成,在自己的電腦上就可以發出各種指令(命令)來安裝系統、安裝各種應用程式,包括下面要介紹的我們建立代理的各種組件等等,沒有什麼難以操作的東西,一步一步準確的,一定要準確,把下面各個步驟的指令複製、粘貼、執行(回車 Enter),就這樣重複的動作,不懂原理沒有關係,只要一步步執行下去,大約半小時(不熟悉時可能時間長一些)就完成全部命令輸入,如無操作疏失,代理就建立好了,就這麼簡單。

如何操作 XShell軟體,請見教程:

SSH連接軟體-Xshell下載及使用教程

如果你使用的是Linux或macOS系統,他們本身就內置有SSH鏈接的終端模擬器,無需下載額外的軟體。

※ 幾點通用說明 ※

# 本文方法以root用戶來構建,建議不熟悉改變命令的網友不要自建用戶,否則此法的很多命令將不可用。 # 新手注意:以下命令都是在英文半形輸入下完成,電腦的輸入法不要處於中文輸入狀態,以免無意輸入中文字元出錯。 # 在執行下面各種命令時,首先都是要以root用戶登錄SSH連接VPS伺服器,然後輸入各種命令來執行。 # 下面的步驟,如果不明白其中命令的含義沒有關係,請按照下面的全部順序,有的步驟是不能移動順序的,一步一步輸入命令完成即可,一定要準確的複製、粘貼,不要複製到空格、前後字元等命令以外的任何字元。

三、電腦通過SSH加密連接遠端VPS伺服器

VPS上安裝系統後,就會有登入密碼和用戶(默認是root);

自己的電腦上打開Xshell,用上述密碼和用戶名,登入後就通過SSH將自己的本地電腦與遠端VPS伺服器加密連接起來了;

以下構建代理的命令,都是在Xshell進行。

四、自建V2Ray代理的具體操作步驟

概括而言,自建V2Ray代理大致分為三個大的部分:

1)「伺服器端」:即VPS主機端安裝代理伺服器、前端web伺服器,及其配置;這個是在遠端VPS主機建立代理伺服器;

2)「客戶端」:軟體及配置;即:本地用戶自己的電腦端設置;

3)上網使用代理:即瀏覽器設置及使用代理。

在前期準備好VPS伺服器、安裝後系統、網域並正確解析、SSH鏈接工具後,下面就是具體的代理製作過程。

美博本教程按照實際搭建過程的順序來書寫具體操作步驟,請網友自建代理時,按照下面編號順序一步一步往下走,有的步驟的先後順序是不能變動的。

1、更新及優化系統

一般情況,在購買VPS時已經選擇了安裝系統,但不一定是最新的,首先我們要輸入指令更新系統:

1-1、更新系統及設定時區

輸入:

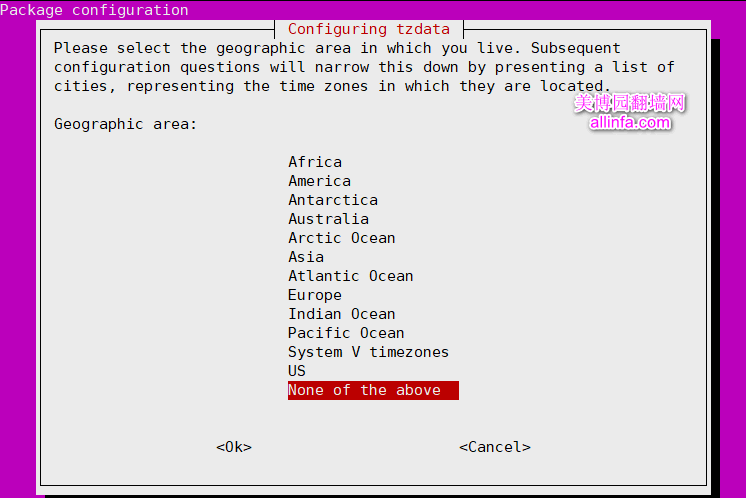

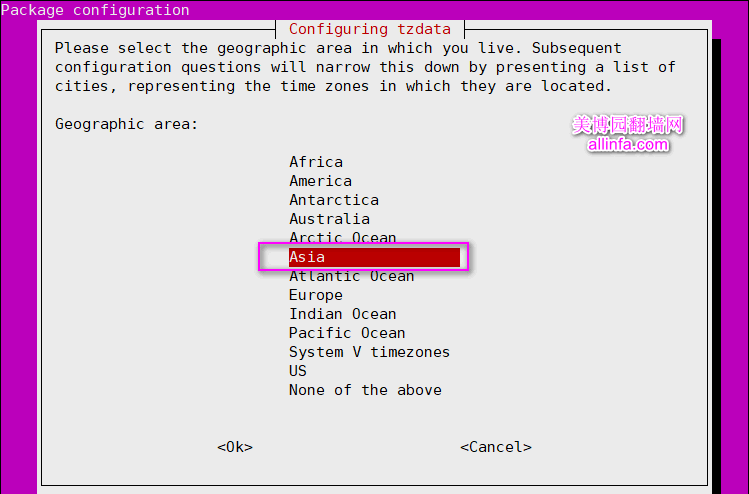

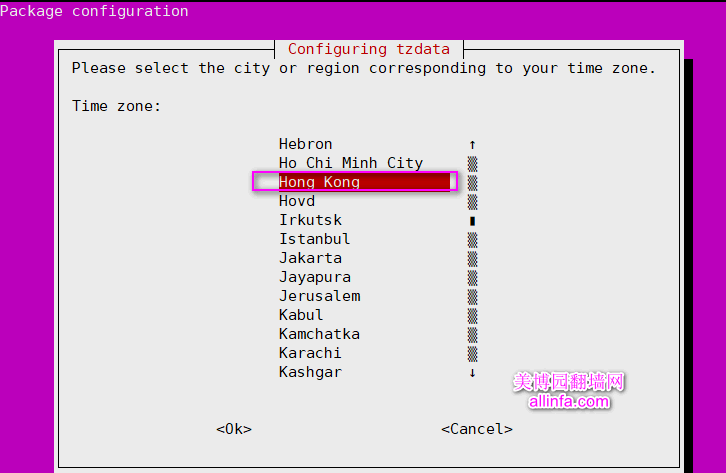

dpkg-reconfigure tzdata && apt update && apt -y upgrade

然後,回車執行

註:以下每個命令輸入後都要按[Enter] 回車執行,下面不再重複註明。

彈出窗口

在出現的窗口中,這裡可選擇時區:

用鍵盤上下鍵,選擇:

–> Asia,回車

再選擇

–> Hong Kong 回車

之後就會下載更新

安裝過程中,在命令框中可看到不斷的數據變化,最下方有進度顯示,至100%很快完成。大約十幾秒鐘完成。

1-2、時間校準

據v2ray官方介紹:基於安全設定,V2Ray的VMess協議要求它的驗証方式包含時間,就算是配置沒有任何問題,如果時間不正確,也無法連接 V2Ray 伺服器的,伺服器會認為你這是不合法的請求。所以,電腦系統時間和VPS伺服器時間一定要正確,需要保證時間誤差在90秒之內就沒問題。

當然一般來說,你的電腦、VPS伺服器本身是會自動調準時間的,時間一般是準確的,為了避免可能的時間誤差,可以在此先調整時間。

可以執行命令 date -R 查看時間:

輸入:

date -R

會顯示出,如:

Sun, 22 Jan 2017 09:10:36 -0500

顯示的結果中的 -0500 代表的是時區為 西5區,如果轉換成 東8區時間則為 2017-01-22 22:10:36

對VPS的時間校準之後,自己的個人電腦時間也要調準,電腦時間調準這裡不再贅述,網上方法很多。

然後,這裡要檢查的是VPS伺服器和自己電腦(客戶端)的「時間誤差」,時區差異沒有關係,因為 V2Ray 會自動轉換時區,但是時間一定要準確,即時間誤差在90秒之內。

也就是說:我們要重點看的是自己電腦時間的 「分」和「秒」,以及上例中的 「10:36」,比較兩者相差不能超過 90秒,這是一般情況,如果兩者相差在小時位,那種情況差異就很少了。

如果時間不準確,可以使用 date --set 修改時間:

如要修改時間為2017-01-22 16:16:23,則輸入:

sudo date --set="2017-01-22 16:16:23"

會顯示出,如:

Sun 22 Jan 16:16:23 GMT 2017

1-3、安裝依賴環境cURL

輸入:

apt install curl -y

瞬間即可安裝完成。

補充:有的低版系統需要安裝 unzip 和 daemon,後面會用到,這裡可以先安裝

輸入:

apt install unzip daemon -y

1-4、編輯sysctl.conf配置文件

Linux有很多文本編輯器,如:nano、vi等等,就如同windows系統中的記事本、寫字板、EmEditor等文字編輯器一樣的作用。本文用nano編輯器來編輯Linux系統的配置代碼等。

輸入

nano /etc/sysctl.conf

編輯器打開後會有一個#綠色游標,這是可輸入內容的位置,都是象這樣子:

請注意一下使用nano編輯器和粘貼命令的規範操作,新手常常輸入出錯:

打開編輯器後,在#綠色游標處,先按enter回車,就會增加一空行;

再按「左方向鍵←」 讓綠色游標上移到空行處;

然後,點滑鼠右鍵,在右鍵菜單中點「粘貼」,不要使用ctrl+v來粘貼;

這樣就可以看到上述設置內容粘貼到nona編輯器中新增的空行處了。

請記住:以下nano編輯操作都要如上所述。

1)調整系統控制參數

為代理伺服器優化配置,將以下配置內容粘貼到上面命令打開的/etc/sysctl.conf文件的綠色游標處.

# max open files fs.file-max = 51200 # max read buffer net.core.rmem_max = 67108864 # max write buffer net.core.wmem_max = 67108864 # default read buffer net.core.rmem_default = 65536 # default write buffer net.core.wmem_default = 65536 # max processor input queue net.core.netdev_max_backlog = 4096 # max backlog net.core.somaxconn = 4096 # resist SYN flood attacks net.ipv4.tcp_syncookies = 1 # reuse timewait sockets when safe net.ipv4.tcp_tw_reuse = 1 # turn off fast timewait sockets recycling net.ipv4.tcp_tw_recycle = 0 # short FIN timeout net.ipv4.tcp_fin_timeout = 30 # short keepalive time net.ipv4.tcp_keepalive_time = 1200 # outbound port range net.ipv4.ip_local_port_range = 10000 65000 # max SYN backlog net.ipv4.tcp_max_syn_backlog = 4096 # max timewait sockets held by system simultaneously net.ipv4.tcp_max_tw_buckets = 5000 # TCP receive buffer net.ipv4.tcp_rmem = 4096 87380 67108864 # TCP write buffer net.ipv4.tcp_wmem = 4096 65536 67108864 # turn on path MTU discovery net.ipv4.tcp_mtu_probing = 1 # for high-latency network net.core.default_qdisc=fq net.ipv4.tcp_congestion_control = bbr

2)退出nano編輯狀態

註:下面凡是用到nano編輯命令的,退出nano編輯狀態都是這個辦法。

輸入上述內容後,如何退出nano編輯狀態

同時按 Ctrl + X 若詢問你是否儲存檔案 (Save modified buffer? (Answering "No" will DISCARD changes.)) , 輸入 y 再按 Enter(回車),就可以退出nano編輯狀態了。

1-5、激活更改

輸入:

sysctl -p

美博提示:此步是一個通用命令,一般在修改了系統配置文件後,都需要執行一次這個命令。

1-6、編輯安全限制配置文件 --- 此步非必須,可做可不做

1)將文件數限制增加到51200

輸入

nano /etc/security/limits.conf

如上所述,打開編輯器後,在#綠色游標處,先按enter回車,就會增加一空行;

再按「左方向鍵←」 讓綠色游標上移到空行處;

然後,點滑鼠右鍵,在右鍵菜單中點「粘貼」,不要使用ctrl+v來粘貼;

這樣就可以看到上述設置內容粘貼到nona編輯器中新增的空行處了。

* soft nofile 51200 * hard nofile 51200

然後,同時按 Ctrl + X,再按y,再按 Enter(回車),退出nano編輯狀態。

2)將當前文件數限制設置為51200

輸入:

ulimit -SHn 51200

3)編輯永久配置文件:

輸入:

nano /etc/profile

如上所述,打開編輯器後,在#綠色游標處,先按enter回車,就會增加一空行;

再按「左方向鍵←」 讓綠色游標上移到空行處;

然後,點滑鼠右鍵,在右鍵菜單中點「粘貼」,不要使用ctrl+v來粘貼;

這樣就可以看到上述設置內容粘貼到nona編輯器中新增的空行處了。

ulimit -SHn 51200

然後,同時按 Ctrl + X,再按y,再按 Enter(回車),退出nano編輯狀態。

2、安裝 Caddy

Caddy是一個前端web伺服器,因Caddy在默認情況下自動使用 HTTPS,可以很方便用來做一個代理的偽裝網站、反向代理、SSL自動續期。

--- 補充說明 開始 ---

有網友提醒:在谷歌雲(GCP,Google Cloud Platform)上的debian系統沒有自帶wget。

如果你使用的是谷歌雲,在這裡安裝caddy之前,在此步需要先安裝wget

若你使用的其它VPS也遇到無法安裝caddy,提示:wget: command not found

也可以試用下面方法:

輸入:

sudo apt-get install yum

再輸入:

yum -y install wget

--- 補充說明 結束 ---

2-1、安裝Caddy個人使用版本

說明:因caddy停止下載v1版,本教程修正此替代安裝方法,文件為官方原版,安裝連接由美博產生,是安全可靠的。但此處安裝鏈接可能不定時改變,請網友安裝時,不時瀏覽本教程當下的安裝指令。

依次輸入:

wget -P /usr/local/bin "https://daofa.cyou/c1/caddy.tar"

tar -xvf /usr/local/bin/caddy.tar -C /usr/local/bin

rm /usr/local/bin/caddy.tar

2-2、確定caddy文件安裝在何處

輸入:

whereis caddy

顯示為:

root@vmi:~# whereis caddy

caddy: /usr/local/bin/caddy

2-3、賦予所有權和許可權

#root擁有caddy文件防止其他賬戶修改

輸入:

chown root:root /usr/local/bin/caddy

#修改許可權為755,root可讀寫執行,其他賬戶不可寫

輸入:

chmod 755 /usr/local/bin/caddy

2-4、允許Caddy綁定到低號連線埠

# Caddy不會由root運行,使用setcap允許caddy作為用戶進程綁定低號連線埠(伺服器需要80和443)

輸入:

setcap 'cap_net_bind_service=+ep' /usr/local/bin/caddy

# 如果此步出現下面提示

setcap: command not found

那就安裝需要 libcap2-bin

請輸入:

apt install libcap2-bin

如果沒有此提示,就不用此步。

2-5、www-data的組和用戶

檢查名為www-data的組和用戶是否已經存在

輸入:

cat /etc/group | grep www-data

顯示為:

root@vm:~# cat /etc/group | grep www-data

www-data:x:33:

輸入:

cat /etc/passwd | grep www-data

顯示為:

root@vm:~# cat /etc/passwd | grep www-data

www-data:x:33:33:www-data:/var/www:/usr/sbin/nologin

注意:你的顯示結果與上面一樣,不需要下面輸入,如果顯示不一樣、其組和用戶不存在,則需要創建它們:

輸入:

groupadd -g 33 www-data

輸入:

useradd -g www-data --no-user-group --home-dir /var/www --no-create-home --shell /usr/sbin/nologin --system --uid 33 www-data

2-6、為 Caddy 創建目錄

#創建資料夾存儲Caddy的配置文件

輸入:

mkdir /etc/caddy

#創建資料夾存儲Caddy所管理的站點證書

輸入:

mkdir /etc/ssl/caddy

#允許root及www-data組訪問相關文件,允許Caddy寫入站點證書資料夾

依次輸入【每輸入一行都要回車(按[Enter])】:

chown -R root:root /etc/caddy

chown -R root:www-data /etc/ssl/caddy

chmod 770 /etc/ssl/caddy

#創建記錄文件

依次輸入【每輸入一行都要回車(按[Enter])】:

touch /var/log/caddy.log

chown root:www-data /var/log/caddy.log

chmod 770 /var/log/caddy.log

3、創建網站(網頁)- 真實的偽裝網站

在代理的前端做一個實實在在的網站,用代理時就象是真正在瀏覽一個加密網站,提高安全性。

3-1、為您的網站創建目錄

這是指定你的網站(網頁)建立的位置。

#如果默認站點根目錄不存在,創建以下資料夾

輸入:

mkdir -p /var/www/html

#允許www-data組擁有站點資料夾

輸入:

chown -R www-data:www-data /var/www

#創建空的Caddy配置文件

輸入:

touch /etc/caddy/Caddyfile

3-2、向網站添加內容

基本上有二種方式,一種是建立一個簡單的網頁,另一種是建立一個實實在在的簡易網站,可以裝一些內容。當用網域訪問時,是可以看到真實內容的。美博這裡介紹創建一個簡單網頁的方法。

1)創建一個網站的方法

這裡只是給朋友們提供一個思路去自己處理:

本方法的掩護網站建立的位置在 /var/www/html/ 目錄中,其中網頁啟動文件是 index.html。

了解網站的網友知道,你自己可以在網上找到很多網站模板(主題)程序,到處都有網站模板(主題)演示,下載一個模板(主題)後,把其全部文件(只要裡面的內容文件,不要模板(主題)名目錄)複製到 /var/www/html/ 目錄中,其中的 啟動文件 index.html 一定要在 html/ 目錄下,不要放在其它子目錄中,就OK了。

如何將本地電腦的網站模板文件上傳到指定的伺服器 /var/www/html/ 目錄中,請參考教程:

WinSCP:連接遠端伺服器的管理傳輸工具的使用教程

建議:不要變動以上的網站目錄結構(路徑),不然就可能需要更改目錄路徑和重新設置安裝本文一些其它步驟。

2)創建一個網頁的方法

這個方法簡單,可以廣泛採用這個方法。

先特別說明:裡面的中文字內容,請不要千篇一律的複製,可任意改為你自己編輯的獨一無二的、普通的、無敏感詞的內容,如:詩詞、圖片、外文等等,

a、首先創建一個作為掩護的真正的網頁

輸入:

touch /var/www/html/index.html

b、編輯網頁文件

輸入:

nano /var/www/html/index.html

將以下格式的、改編為你自己內容的 網頁內容粘貼到 #綠色游標處

記住:請按照裡面說明一定要改編為你自己的內容。

<!DOCTYPE html> <html> <head> <title>Hello</title> </head> <body> <h1 style="font-family: sans-serif"> 這裡是標題,這些中文字可改為你自己的任何語言的任何內容 </h1> 這裡是網站網頁正文內容, 這些中文字可改為你自己的任何語言的任何內容 添加多少內容都可以 代碼部份不要改動,是一個簡易網頁的結構 網站網頁正文內容-結束 </body> </html>

註:圖片加入的格式為:<img src="你的圖片鏈接" />,可以加入多張圖片,圖文並茂更好,圖片插入的位置可以在你的正文內容(即上例所示的中文字部份)的「任意」位置。

總之,就是改為你自己知道的唯一的內容, 重申:其中不要有敏感字詞。

同上所述:nano編輯器和粘貼的的規範操作:

打開編輯器後,在#綠色游標處,點滑鼠右鍵,在右鍵菜單中點「粘貼」,不要使用ctrl+v來粘貼;

這樣就可以看到上述設置內容粘貼到nona編輯器中新增的空行處了。

然後,按老規矩退出nano編輯狀態:

同時按 Ctrl + X

若詢問你是否儲存檔案,按下 y

再按 Enter(回車),退出nano編輯狀態。

4、設置SystemD服務

4-1、安裝SystemD服務,配置 caddy.service

由於caddy準備拋棄caddy v1,所以後來的配置文件一改再改。我們自己來創建這個配置文件,比較穩妥實用,這個就不依賴於 caddy.service 的官方下載。

1)創建 caddy.service 空文件

輸入:

touch /etc/systemd/system/caddy.service

2)在nano編輯器中打開caddy.service

輸入:

nano /etc/systemd/system/caddy.service

3)編輯caddy.service配置

將下面內容「原封不動」的複製出來,然後右鍵粘貼到nano編輯框中

[Unit] Description=Caddy HTTP/2 web server Documentation=https://caddyserver.com/docs After=network-online.target Wants=network-online.target systemd-networkd-wait-online.service ; Do not allow the process to be restarted in a tight loop. If the ; process fails to start, something critical needs to be fixed. StartLimitIntervalSec=14400 StartLimitBurst=10 [Service] Restart=on-abnormal ; User and group the process will run as. User=www-data Group=www-data ; Letsencrypt-issued certificates will be written to this directory. Environment=CADDYPATH=/etc/ssl/caddy ; Always set "-root" to something safe in case it gets forgotten in the Caddyfile. ExecStart=/usr/local/bin/caddy -log stdout -log-timestamps=false -agree=true -conf=/etc/caddy/Caddyfile -root=/var/tmp ExecReload=/bin/kill -USR1 $MAINPID ; Use graceful shutdown with a reasonable timeout KillMode=mixed KillSignal=SIGQUIT TimeoutStopSec=5s ; Limit the number of file descriptors; see `man systemd.exec` for more limit settings. LimitNOFILE=1048576 ; Unmodified caddy is not expected to use more than that. LimitNPROC=512 ; Use private /tmp and /var/tmp, which are discarded after caddy stops. PrivateTmp=true ; Use a minimal /dev (May bring additional security if switched to 'true', but it may not work on Raspberry Pi's or other devices, so it has been disabled in this dist.) PrivateDevices=false ; Hide /home, /root, and /run/user. Nobody will steal your SSH-keys. ProtectHome=true ; Make /usr, /boot, /etc and possibly some more folders read-only. ProtectSystem=full ; … except /etc/ssl/caddy, because we want Letsencrypt-certificates there. ; This merely retains r/w access rights, it does not add any new. Must still be writable on the host! ReadWritePaths=/etc/ssl/caddy ReadWriteDirectories=/etc/ssl/caddy ; The following additional security directives only work with systemd v229 or later. ; They further restrict privileges that can be gained by caddy. Uncomment if you like. ; Note that you may have to add capabilities required by any plugins in use. ;CapabilityBoundingSet=CAP_NET_BIND_SERVICE ;AmbientCapabilities=CAP_NET_BIND_SERVICE ;NoNewPrivileges=true [Install] WantedBy=multi-user.target

然後,按老規矩退出nano編輯狀態:

同時按 Ctrl + X

若詢問你是否儲存檔案,按下 y

再按 Enter(回車),退出nano編輯狀態。

4-2、設置caddy.service許可權

輸入:

chown root:root /etc/systemd/system/caddy.service

輸入:

chmod 644 /etc/systemd/system/caddy.service

4-3、重載systemd使其檢測到新安裝的Caddy服務

輸入:

systemctl daemon-reload

5、安裝及配置 V2Ray

5-1、安裝官方V2Ray

如前所述,V2Ray官方有變動因素,V2Ray原安裝腳本近日已經停止不用,請網友按照如下步驟進行新的安裝。

美博提醒:

網上有一些安裝v2ray的一鍵安裝包,美博在此鄭重提醒網友:最好是直接安裝官方版V2Ray,就是美博本教程用到的方法,其實就是簡單的命令,並不複雜。

網上有些一鍵安裝包只會省略很少的步驟,但安裝包裡面卻有一些特別的設置,如過濾了一些海外敏感網站、植入廣告、後門等等,這對網友並非都適用,切記!

1)先下載指令

依次輸入:

curl -O https://raw.githubusercontent.com/v2fly/fhs-install-v2ray/master/install-release.sh

curl -O https://raw.githubusercontent.com/v2fly/fhs-install-v2ray/master/install-dat-release.sh

該腳本在運行時會提供 info 和 error 等信息,可參考閱讀。

2)安裝和更新 V2Ray

輸入:

bash install-release.sh

此步也是很快完成,顯示為:

root@vr:~# bash install-release.sh

% Total % Received % Xferd Average Speed Time Time Time Current

………………

installed: /usr/local/bin/v2ray

installed: /usr/local/bin/v2ctl

installed: /usr/local/share/v2ray/geoip.dat

installed: /usr/local/share/v2ray/geosite.dat

installed: /etc/systemd/system/v2ray.service

installed: /etc/systemd/system/v2ray@.service

removed: /tmp/tmp.veZGv9nlis/

info: V2Ray v4.27.0 is installed.

You may need to execute a command to remove dependent software: apt remove curl unzip

Please execute the command: systemctl enable v2ray; systemctl start v2ray

此程序腳本會自動安裝以下文件:v2fly與V2Ray文件位置有些有改變

/usr/local/bin/v2ray:V2Ray 主程式;

/usr/local/bin/v2ctl:V2Ray 輔助工具;

/usr/local/share/v2ray/geoip.dat:IP 數據文件

/usr/local/share/v2ray/geosite.dat:網域數據文件

3)安裝最新發行的 geoip.dat 和 geosite.dat

geoip.dat 和 geosite.dat 是V2Ray自己整理的 IP數據文件和網域數據文件。

其實,這個在安裝V2Ray時就已經有安裝,只不過這些ip數據可能變動頻繁,與官方V2Ray更新不一定一致,所以,需要另外單獨運行以下命令,保持最新的ip和網域數據。

輸入:

bash install-dat-release.sh

5-2、自己生成UUID和設置連線埠(PORT)

v2fly升級後,一點不同是,這裡安裝V2Ray時不再出現原自動生成的 PORT 和 UUID,但是,UUID仍然是必須的,仍然是v2fly升級的新版V2Ray代理的通關密碼!!!

所以,這裡的UUID和設置連線埠(PORT)要我們自己設置,美博教程在此步設置。

a)設定一個連線埠(PORT)值

在本教程中舉例為:33888,這個連線埠值,你需要自己設置為任何數字。以前會在V2Ray安裝時自動產生,官方安裝腳本改變後,現在是需要自己設定,你可以設定為任何數字,一般任意設置一個5位數字就好,請注意後面的v2ray就是監聽33888這個連線埠,所以:

按照美博教程,這個連線埠號,需要在這一步自己設置,可以任意,5位數字,但這個數字在後面V2Ray伺服器設置時會用到,二者務必保持一致!

b)生成 UUID

UUID 的格式就是這樣,數字+字母組合,不要用符號

a1199f80-a920-437b-9531-7f86b62533a0

8位-4位-4位-4位-12位,中間用連字元「-」連接

共 32位數字字母組合

那麼如何生成這個UUID?

方法一、自己對照格式,編一個就行;

記住:一定要格式正確!

方法二、v2fly官方網站上生成

網址是:https://www.v2fly.org/awesome/tools.html

UUID:就是密碼,請將 Port 和 UUID 這二項資料複製保存記錄下來,這個不能錯。在下面設置伺服器配置和設置客戶端配置時都會用到。

5-3、編輯 V2Ray 伺服器配置文件

1)備份原有的伺服器配置文件:

輸入:

cp /usr/local/etc/v2ray/config.json /usr/local/etc/v2ray/config.json.bak

2)、清空原有內容並打開配置文件:

輸入:

rm /usr/local/etc/v2ray/config.json && nano /usr/local/etc/v2ray/config.json

---- 這段說明非必需操作,需要時作參考-----------

請注意:有的網友可能會多次編輯這個配置文件時,那麼: 上面這個rm命令是要清空配置文件里的原有內容,然後nano打開編輯器,這樣的話裡面是空的,方便網友直接把配置文件粘貼進去就好。 但,若是只想對原有配置文件進行細節修改、或者查看,就不要加上rm刪除命令,只要下面命令即可: nano /usr/local/etc/v2ray/config.json 然後用鍵盤上的四個方向箭頭來移動游標位置,用Backspace鍵來向前刪除要修改的內容。

3)將自己的v2ray伺服器配置文件內容編輯進去:

這裡要做的是,修改下面配置文件的 "port"、"id"、"path" 這3個參數,修改為你自己的,然後,再把修改好的文件粘貼進編輯器中。

請注意: a)下面配置文件中的連線埠(port) 33888 ,就是上面2-8、配置 Caddy提到的連線埠,二者要完全一致; b)下面配置文件中的UUID:a1199f80-a920-437b-9531-7f86b62533a0 ,這一串必須改為你自己上面生成的UUID; c)若不熟悉,請務必小心不要改動到代碼其它部分,包括不小心增減空格、符號、字母等等。 d)下面配置文件中的"path": "/vv22",這個「/vv22」 是可以隨意修改為你自己的,但要記住,在後面的配置及客戶端配置時要用到,設置相同一致就行。

將以下修改好的內容粘貼到 編輯器的 #綠色游標處:

{

"log": {

"access": "/var/log/v2ray/access.log",

"error": "/var/log/v2ray/error.log",

"loglevel": "warning"

},

"inbounds": [

{

"listen": "127.0.0.1",

"port": 33888,

"protocol": "vmess",

"settings": {

"clients": [

{

"id": "a1199f80-a920-437b-9531-7f86b62533a0",

"alterId": 0

}

]

},

"streamSettings": {

"network": "ws",

"wsSettings": {

"path": "/vv22"

}

}

}

],

"outbounds": [

{

"tag": "direct",

"protocol": "freedom",

"settings": {}

},

{

"tag": "blocked",

"protocol": "blackhole",

"settings": {}

}

],

"routing": {

"domainStrategy": "AsIs",

"rules": [

{

"type": "field",

"ip": [

"geoip:private"

],

"outboundTag": "blocked"

}

]

}

}

美博園(allinfa.com)再次提示: 以前有新手遇到的問題就是複製、粘貼代碼時無意間多了一些標點符號、空格、任何字元等,從而導致安裝出現問等;如: "id": "a1199f80-a920-437b-9531-7f86b62533a0" 即:雙引號中的字元間全部沒有空格; "id": " a1199f80-a920-437b-9531-7f86b62533a0" 這個" ew之間多了一個空格,就會出錯; "/vv22" 這是對的,字元間全部沒有空格; " /vv22" 多了空格,會出錯 "/ vv22" 多了空格,會出錯 "/vv22 " 多了空格,會出錯 " / vv22" 多了空格,會出錯

6、配置 Caddy

6-1、加入Caddy配置文件

美博這裡先要提示:

a)這裡要用到連線埠(PORT)值

這個連線埠,就是在上一步【5-2、生成UUID和設置連線埠(PORT)】自己設置的連線埠值,在本教程中舉例為:33888,二者要一致,不能不同。

b) 請注意,下面的配置文件需先修改其紫紅色標記處內容,包括:網域、信箱、路徑、連線埠,這4項要改為你自己的特定配置(下面有詳細說明)

c)然後,用下面命令打開Caddy配置文件

再將已經修改為你自己的內容,粘貼到編輯器的 #綠色游標處。

這裡舉例用的網域是:abcdef.com (實際做要改為自己的網域)

具體操作:

先用nano打開配置文件:

輸入:

nano /etc/caddy/Caddyfile

再粘貼下面已經修改為你自己的內容到編輯框中:

https://abcdef.com { redir https://abcdef.com{url} } https://abcdef.com { tls 12345@gmail.com log /var/log/caddy.log root /var/www/html proxy /vv22 127.0.0.1:33888 { websocket header_upstream -Origin } }

然後,同時按 Ctrl + X,再按y,再按 Enter(回車),退出nano編輯狀態。

說明: a)abcdef.com:改為你自己的網域,網域前要不要加www都可,即abcdef.com和www.abcdef.com都可以,但在所有配置中一定要一致就行; b)12345@gmail.com:改為你自己的郵箱,Caddy將自動與Let's Encrypt聯繫以獲取SSL證書並在90天到期後自動更新證書; c)proxy /vv22 https://localhost:33888 此行的含義是:路徑分流,流量轉發,將443連線埠在/v2ray路徑收到的流量轉發給33888連線埠,在後面我們會讓v2ray監聽33888這個連線埠; /vv22 是路徑,這個路徑可以是空的/,也可自己指定的任何字母數字組合,但一定要與上面v2ray伺服器配置文件中的路徑相同,以及後面的客戶端配置路徑相同; 33888 這個連線埠前面已述,要自己設置一個; d)Caddy將自動與Let's Encrypt聯繫以獲取SSL證書。它將證書和密鑰放在「/etc/ssl/caddy/acme/acme-v02.api.letsencrypt.org/sites/你自己的網域/」目錄中; e)此文件保存後,Caddy會隨即向Let's Encrypt發出SSL證書申請,一般很快在一分鐘就可完成,但可能有人會遇到特殊情況比較久一些才會完成。 f)其中的mail,是申請證書用的,用真實的mail可以得到到期通知等,當然Caddy是自動續期,隨意填一個mail,符合mail的格式,也是可以的。

這裡補充說明關於證書安裝的問題:

caddy安裝證書一般都沒有問題,美博在測試教程和實用已經安裝過很多次都沒有遇到過證書安裝問題,基本上也是即刻生效。但有時網友還是會遇到問題,如:

有時候網友遇到證書安裝問題,就在短時間內反覆安裝,但證書安裝是有時間次數限制的,請參考:Let』s Encrypt 證書頒發的速率及次數限制

如果一個網域的證書反覆安裝有問題,美博建議可以換一個網域(或二級網域)再行安裝,當然這個二級網域等得事先解析好;

少數情況會遇到網域解析很長時間(幾個小時甚至更長)還沒有生效,這樣的網域(二級網域)也是無法安裝證書的,為避免這種情況發生,在安裝完系統得到主機ip後,建議網友即刻先進行網域解析,多做幾個二級網域一起解析,這樣到後面這些步驟時就可以多幾個選用。

2)賦予Caddy配置文件許可權

#給它適當的所有權和許可權:

輸入:

chown root:root /etc/caddy/Caddyfile

輸入:

chmod 644 /etc/caddy/Caddyfile

6-2、啟動Caddy

1)啟動Caddy

先啟動:

systemctl daemon-reload

輸入:

systemctl start caddy

2)檢查Caddy啟動狀態

#檢查Caddy是否正在運行並且正在偵聽連線埠80和443上的輸入:

輸入:

systemctl status caddy

你應該看到這樣子的結果,如看到如下綠色字 active (running),表明 caddy已經啟動:

3)自啟動Caddy

若上一步啟動無問題則可啟用開機自啟動Caddy

輸入:

systemctl enable caddy

顯示為:

Created symlink /etc/systemd/system/multi-user.target.wants/caddy.service → /etc/systemd/system/caddy.service.

6-3、Caddy沒啟動的記錄查看 --- 這步是問題排查,無問題略過

註:若上面caddy已正常啟動,不用操作此步;若有錯,再用此步查原因

# 檢查Caddy配置文件Caddyfile是否有錯

輸入:

caddy -agree -conf /etc/caddy/Caddyfile

# 如果Caddy無法正常啟動,則可以查看日誌數據以幫助找出問題:

輸入:

journalctl --boot -u caddy.service

# 如果啟動失敗,下面命令也可以查看Caddy日誌:

tail -f /var/log/caddy.log 註:這個會顯示最後10行的日誌記錄

tail -n 30 /var/log/caddy.log 註:這個會顯示最後30行的日誌記錄,30數字自己可據情況改變

6-4、修改 Caddy 配置會用到的相關命令 -- 此節只是說明

註:此節內容不需要接上下步驟操作,只是修改配置文件時才需要

若caddy沒有正常啟動,或檢查到前面的步驟中某一步驟有輸入錯誤等,要修改 Caddyfile、caddy.service等等文件,那麼就會用到如下的一些命令:

修改前,

一般要先停止Caddy服務:

caddy -service stop

然後,重複上面的「加入Caddy配置文件」,進入編輯狀態進行修改。

修改完成後:

重載systemd使其檢測到新安裝的Caddy服務

systemctl daemon-reload

啟動Caddy服務:

caddy -service start

或

重啟Caddy服務:

caddy -service restart

查看啟動狀態

systemctl status caddy

若不需要、或安裝錯誤Caddy服務,可卸載再重新安裝

卸載Caddy服務:

caddy -service uninstall

7、檢查SSL證書是否生效及效果

7-1、檢查SSL證書

上面Caddy配置是否生效,SSL證書是否已經生成,到這裡就可以進行檢查,因本教程需要ssl,這在構建代理時是需要做的,若SSL證書沒有生成,後面是不能成功搭建代理的。

檢查很簡單:

1)在瀏覽器中用 https://你的網域,即:

https://abcdef.com 註:要改為你的網域

我們設置有轉向,http也測試:

https://abcdef.com 註:要改為你的網域

如果已經可以訪問你的網站,顯示你自己建的網站內容,就表明SSL已經安裝成功了。

因有時SSL證書申請要等幾分鐘,如果沒有馬上生效,可稍等一下。

2)如果要進一步看看SSL效果,可以在 SSL Labs網站查看

https://www.ssllabs.com/ssltest/

在其中輸入自己的網域,可以檢測一下https配置評分。

8、啟動和測試V2Ray

8-1、啟動V2Ray

輸入:

systemctl daemon-reload

systemctl start v2ray

8-2、檢查V2Ray是否正在運行

輸入:

systemctl status v2ray

你應該看到這樣子的結果,如看到如下綠色字 active (running),表明 v2ray已經啟動:

注意:查看v2ray狀態後,SSH窗口的命令輸入游標可能消失,即:沒有了 root@vultr:~#(本例如此,你的伺服器vultr這個名會不同),無法輸入下一個命令 這時,請參考前文:SSH連接軟體-Xshell下載及使用教程 - 美博園 之 3、「打開」建立的SSH連接 即:重新打開SSH連接到伺服器,就會在新建的SSH連接中出現 root@vultr:~# ,可以輸入下一個命令了。

8-3、檢查 journal 日誌 --- 正常啟動者略過

註:若V2Ray正常啟動,不需要此步檢查;若不能啟動,可用下面幾項命令,檢查問題出在哪裡?

輸入下面命令檢查 journal 日誌:

journalctl -u v2ray

8-4、修改 V2Ray 配置會用到的相關命令 -- 此節只是說明

註:此節內容不需要接上下步驟操作,只是修改配置文件時才需要

若v2ray沒有正常啟動,或檢查到前面的步驟中某一步驟有輸入錯誤等,要修改 v2ray配置文件 config.json,那麼就會用到如下的一些命令:

修改前,

一般要先停止v2ray服務:

systemctl stop v2ray

然後,進入編輯狀態進行修改v2ray配置文件config.json,保存退出編輯。

修改完成後:

重載systemd使其檢測到新安裝的v2ray服務

systemctl daemon-reload

啟動v2ray服務:

systemctl start v2ray

或

重啟v2ray服務:

systemctl restart v2ray

查看啟動狀態

systemctl status v2ray

刪除V2Ray

若不需要V2Ray時,可以移除 V2Ray,這在測試時常用,安裝失敗後需要重新安裝時也可以使用。

bash install-release.sh --remove

8-5、關於 V2Ray 版本更新

V2Ray團隊會不斷更新v2fly/V2Ray版本、及時修複發現的問題和技術改進。有時候,網友會遇到本來用的好好的V2Ray,突然不能上網了,也有一種可能就是舊版出現了一些問題,只需要更新V2Ray到最新版就好了。

而且,美博這裡也特別提醒,即使是V2Ray穩定運行很長時間了,基於安全,網友還是需要勤快一點,每隔一段時間就更新一下V2Ray版本最好。

V2Ray版本更新方法:

依次輸入如下命令:

bash install-release.sh

systemctl daemon-reload

systemctl restart v2ray

systemctl status v2ray

9、防火牆簡易設置

為了增強安全性,下面介紹防火牆的簡易設置,請接著上面的步驟繼續完成下面的設置。

請根據你的系統是 Ubuntu 或 debian 來選擇設置,二者防火牆設置方式不同。

9-1、Debian 系統 開啟防火牆及連線埠設置

如果你使用的是 Debian 系統,請按照下面的設置,不適用於Ubuntu系統和Centos系統

1)安裝UFW

Debian默認不安裝UFW,使用apt安裝:

apt install ufw

2)設置默認策略

要設置UFW使用的默認值,使用以下命令:

輸入:

ufw default deny incoming

再輸入:

ufw default allow outgoing

3)允許SSH連接

允許連線埠22上的所有連接

ufw allow 22

如果有的VPS伺服器的SSH使用其他連線埠,則必須指定相應的連線埠。例如,除了常用的22外,也有些使用2222 ,則可以使用此命令允許該連線埠上的SSH連接:

ufw allow 2222

4)啟用UFW

在允許了SSH後,才啟用UFW,不然SSH連接會斷開

要啟用UFW,使用以下命令:

ufw enable

會詢問是否安裝,

Command may disrupt existing ssh connections. Proceed with operation (y|n)?

輸入 y

完成安裝會顯示:

Firewall is active and enabled on system startup

5)打開常用連線埠

翻牆會用到 連線埠80、443

依次輸入【每輸入一行都要回車(按[Enter])】:

ufw allow 80

ufw allow 443

特別說明: 關於你自己的連線埠(本教程例舉為 33888) 33888 / TCP(出站):連接到GPG密鑰伺服器連線埠 按理是不需要打開這個v2ray伺服器連線埠的,美博在測試時曾經遇到過不打開這個連線埠就不能上網的情況,因沒有重複確定原因,就寫上了這一句。如果你的上網不打開這個連線埠,先不設置打開這個連線埠,可以上網就不要打開。如果打開後才能上網,才開啟這個連線埠。 ufw allow 33888 (這裡的33888改為自己的v2ray伺服器連線埠)

至此,Debian 系統 防火牆設置完成

9-2、Ubuntu 系統 開啟防火牆及連線埠設置

如果你使用的是 Ubuntu 系統,請按照下面的設置,不適用於Debian系統和Centos系統

因我們只是用於翻牆,需要打開這幾個連線埠 port: 22, 80, 443,

22 / TCP(入站/出站):標準SSH連線埠

80 / TCP(入站/出站):標準HTTP連線埠

443 / TCP(入站/出站):標準HTTPS連線埠

用下面的命令打開這幾個 port

依次輸入【每輸入一行都要回車(按[Enter])】以下指令:

ufw allow 22

ufw allow 80

ufw allow 443

特別說明: 關於你自己的連線埠(本教程例舉為 33888) 33888 / TCP(出站):連接到GPG密鑰伺服器連線埠 按理是不需要打開這個v2ray伺服器連線埠的,美博在測試時曾經遇到過不打開這個連線埠就不能上網的情況,因沒有重複確定原因,就寫上了這一句。如果你的上網不打開這個連線埠,先不設置打開這個連線埠,可以上網就不要打開。如果打開後才能上網,才開啟這個連線埠。 ufw allow 33888 (這裡的33888改為自己的v2ray伺服器連線埠)

再輸入命令啟用防火牆

ufw enable

會提問:

root@vultr:~# ufw enable

Command may disrupt existing ssh connections. Proceed with operation (y|n)?

問是否真的啟用防火牆 enable firewall,並警告如果設定不當會斷線。因我們已經啟用 allow port 22 ,所以沒有問題,

按下 y 再回車

就可以了。

至此,Ubuntu 系統 防火牆設置完成

9-3、退出SSH

至此,前面所有代理設置完成,可以退出 SSH連接了

輸入:

exit

或者 直接點右上角的「X」來關閉 X-shell

至此,所有伺服器端設置全部完成,下面進行客戶端和瀏覽器設置

五、客戶端配置 - V2RayN

先說明一件事,因v2ray日漸成熟,其可用的客戶端軟體也比trojan和NaiveProxy要多,選擇餘地比較大。

前文: v2ray客戶端代理上網 - Windows、Android、Mac、ios 介紹了一些主要的各個系統的v2ray客戶端軟體,關於前文內容有幾點說明: 1)該文是幾年前介紹客戶端專文,可參考,其中參數設置不能照做; 2)有些客戶端軟體已經比較長時間沒有更新,而v2ray要求客戶端版本要等於或高於伺服器端版本,所以,新安裝v2ray網友,因你的伺服器端是最新版本,那麼你的客戶端(電腦端)軟體版本也必須更新到最新版本。如果是舊版本的客戶端就「有可能」無法正確聯網。所以,參照前文中的客戶端介紹選擇時,請務必看看它們的更新時間。 3)v2ray的配置文件設置很多樣化,前文中介紹的配置文件參數,不一定適合我們更新後的各個版本教程的設置。所以,本教程的參數設置必須按照本教程的說明設置,不能參考前文進行設置。

本教程,我們選擇用 V2RayN 作為windows電腦端的客戶端使用程序來說明,手機及Mac電腦端設置參數也要參考下面介紹的設置。

5-1、V2RayN 客戶端軟體下載,

1) 先要下載v2ray官方提供的核心程序 v2ray-core

下載地址:

https://github.com/v2ray/v2ray-core/releases

根據自己的系統選擇相應的版本下載,如windows 64位系統,就選擇 v2ray-windows-64.zip

是綠色軟體,無需安裝,可解壓到任何地方使用。官方文件壓縮檔解壓時最好先要生成一個資料夾,如:v2ray,或解壓成資料夾,將下載的v2ray-windows-64.zip全部解壓到這個資料夾,但官方版沒有圖形界面,只有核心程序。

為了便於直觀操作,還需要下載圖形界面程序,如下

2) 再下載圖形界面程序V2RayN

v2rayN 圖形界面客戶端下載地址是:

https://github.com/2dust/v2rayN/releases

現在v2rayN發布有二個文件,供網友自己選擇其一使用:

一個是:v2rayN-Core.zip 這個裡面已經包含有v2rayN發布時最新的v2ray官方核心程序 v2ray-core,如果下載此文件,就不需要上面一步下載v2ray官方核心程序; 這一個版本的優點是方便,已經整合了全部文件;缺點是有可能 v2ray官方核心程序 v2ray-core不是最新的; 另一個是:v2rayN.zip 這個裡面沒有v2ray官方核心程序 v2ray-core,需要把其解壓到上一步v2ray-core的同一個資料夾中,如v2ray,即將二個壓縮檔文件 v2rayN.zip 和 v2ray-windows-64.zip 解壓整合在同一個資料夾中。 這一個版本缺點是需要自己整合,優點是v2ray官方核心程序 v2ray-core和圖形界面v2rayN程序都會是最新版的;

請注意:本程序運行需要.NET Framework 4.6及以上,若沒有請下載:

https://docs.microsoft.com/zh-cn/dotnet/framework/install/guide-for-developers

3)啟動客戶端

在v2ray資料夾中找到 v2rayN.exe

雙擊v2rayN.exe,即可啟動v2ray

啟動之前,需要先配置各項參數才能使用。

5-2、配置參數:

主要有二個頁面需要設置:

1)伺服器參數設置

打開(啟動)v2rayN程序,「伺服器」欄目設置,如下圖:

本方法的客戶端配置參數,如圖所示:

按照上圖填寫好自己的v2ray參數後,點「確定」,就會生成客戶端的配置文件config.json。

請注意:

1)此法的「傳輸協議(network)」一欄,要選: ws

2)其中的參數填寫,必須與上面伺服器配置的參數完全相同,即:網域、連線埠、路徑、UUID等要完全一致。

關於加密方式(security): 加密方式,是客戶端將使用配置的加密方式發送數據,伺服器端自動識別,無需配置。 加密方式有4種:"aes-128-gcm" | "chacha20-poly1305" | "auto" | "none" "aes-128-gcm":推薦在 電腦(PC)上使用 "chacha20-poly1305":推薦在手機端使用 "auto":默認值,將自動選擇加密方式(運行框架為 AMD64、ARM64 或 s390x 時為aes-128-gcm加密方式,其他情況則為 Chacha20-Poly1305 加密方式) "none":不加密,不推薦 推薦使用"auto"加密方式,這樣可以永久保證安全性和兼容性。

關於額外ID(alterId):

這是為了進一步防止被探測,用戶可以在主 ID 的基礎上,再額外生成多個 ID。這裡只是指定額外的 ID 的數量。

alterId 取值的大小和流量特徵沒有必然聯繫。

官方原則要求:這個值在客戶端的配置不能超過伺服器端所指定的值。即:若伺服器端 alterId 為 64,客戶端的 alterId 就必須 ≤64

這個值可以自行設置,對於一般使用,其 16 以內的值已經夠用了,推薦值為 32 或 16。不指定的話,默認值是 0 ,最大值 65535。一般設置為 64、32 的居多,基本上以前大家多設置為64。

對於小記憶體的客戶端設備(路由器等)可視情況調低alterid減少記憶體消耗。

這裡要說明:

官方說這個值在客戶端不能超過伺服器端所指定的值。

但事實上,美博測試過客戶端alterid低於伺服器是可以正常使用的,如伺服器端設為32,客戶端設為64,代理完全可以正常運行。當然美博還是建議按照官方要求的設置,設置為一致。

2)「參數設置」欄自定義設置瀏覽器代理連線埠

仍然在v2rayN打開狀態下,點上面的「參數設置」,只有一處自己設置,就是設置本地監聽連線埠,即瀏覽器的v2ray代理連線埠,v2rayN程序默認的這個連線埠是 10808,這個連線埠需要修改為你自己的。

如,本教程中設置的連線埠是 1080,這裡需要修改為 1080

如下圖所示,記住設置完成後要點最下面的 「確認」

附註: Mux 多路復用 默認是開啟的。一般建議開啟。 Mux 功能是在一條 TCP 連接上分發多個 TCP 連接的數據。Mux 是為了減少 TCP 的握手延遲而設計,而非提高連接的吞吐量。使用 Mux 看視頻、下載或者測速通常都有反效果。Mux 只需要在客戶端啟用,伺服器端會自動適配。

3)「設為活動伺服器」

如果你自建有多個v2ray,可以在v2rayN界面上「伺服器」一欄選擇自己要用的那個「設為活動伺服器」,並且可以測試其速度等幾項聯網數據。

如圖所示:

六、瀏覽器設置與代理上網

6-1、瀏覽器代理參數設置

在瀏覽器中設置 v2ray代理為: socks5 127.0.0.1:1080

本系列教程中,v2ray、trojan、NaiveProxy的代理都是默認 socks5 127.0.0.1:1080

請注意:v2ray 代理 支持廣泛的協議,並不像 trojan只單獨承認socks5協議,那麼在設置 socks5 127.0.0.1:1080 代理時,可選也可不選同時設置http、https等代理類型,設置了也不會報錯。

基本代理設置方式,如圖所示:

請注意:

1)、在firefox68版,很多代理調度擴展不能再使用(如 Gproxy代理擴展),美博的Firefox純凈綠色版、chrome純凈版,都已經用另外的代理擴展,如 SwitchyOmega中都有設置這個連線埠的v2ray、trojan、NaiveProxy代理,如果是使用美博的瀏覽器,就不用另外設置了,請參考:

火狐瀏覽器_Firefox_美博純凈中文綠色版 Google Chrome瀏覽器_美博園純凈綠色版 選其中的最新版本使用。

2)、其他瀏覽器設置 v2ray代理,請參考上圖設置代理。

3)、firefox57版之前的舊版firefox,可以使用以下介紹的方法設置firefox瀏覽器代理, 但是, 切記:在新版57版以後的firefox中,下面的代理擴展gproxy已經不起作用,請特別注意它可以設置代理卻不起作用,這很糟糕!

請參考:firefox57版(含)之後都不能使用下面的:

GProxy:火狐(firefox)瀏覽器簡便的代理調度擴展(v2.1) - 美博園 GProxy Plus 3.0和 3.1 版:Firefox瀏覽器簡便的代理調度擴展(20180523) - 美博園

6-2、上網,查看ip

代理是不是設置好了?代理起作用沒有,一般在「每次」使用時都應該自己先驗証確認一下。

方法很多,如:

美博園主頁右側欄有上網ip顯示

IP地理信息查詢 - 美博園

IP詳細參數及代理匿名度檢測 - 美博園

點進去就可以看到自己當前上網的代理ip地址及相關參數。

當然,你也可以通過其他方法檢驗。

其他方法請參考:如何查看自己上網的ip地址? - 美博園

七、手機設置

前文介紹了很多可以在手機上使用的客戶端軟體,請參考:

v2ray客戶端電腦和手機代理上網教程 - Windows/Android/蘋果Mac/ios - 美博園

請注意:可以參考上文選擇安卓、蘋果手機上可使用的客戶端,但是,不要按照那篇教程的設置參數去填寫,因為每種代理方式的設置參數是不太一樣的。只要是同方法,蘋果手機的設置參數與安卓手機設置一樣。

本方法以安卓手機的 v2rayNG 為例,說明設置參數如下:

***

=== 自建最強代理 v2ray、trojan、NaiveProxy 系列文章參考 ===

自建最強科學上網3+:trojan + Caddy(SSL證書自動續期) - 美博園 關於v2fly(V2Ray)更新版本的提醒 - 美博園 自建最強科學上網5+:V2ray + Caddy + Tls + HTTP/2 自建最強科學上網2+:V2Ray + Caddy + Tls + WebSocket 自建最強科學上網4:NaiveProxy + Caddy 「trojan+Caddy」SSL證書自動續期的Caddyfile配置解決方案 - 美博園 美博點評:V2Ray、trojan、NaiveProxy代理的異同及相關問題 - 美博園 自己搭建代理伺服器:VPS的選擇 - 美博園 自己搭建代理伺服器:Vultr VPS 購買圖文教程 - 美博園 自己搭建代理伺服器:Vultr VPS 系統安裝圖文教程 - 美博園 自己搭建代理伺服器:檢測ip是否被牆及更換ip - 美博園 自己搭建代理伺服器:網域購買及設置與ip伺服器關聯 - 美博園 SSH連接軟體-Xshell下載及使用教程 - 美博園 WinSCP:連接遠端伺服器的管理傳輸工具的使用教程 - 美博園 其它參考: v2ray客戶端代理上網 - Windows、Android、Mac、ios - 美博園 Let』s Encrypt 證書頒發的速率及次數限制 - 美博園 Let's Encrypt SSL 證書安裝不了的若干問題解決 - 美博園 如何開啟Google TCP BBR 加速 - 美博園 V2ray自建代理遇到的一些問題及解決 - 美博園

原文標題:自建最強科學上網2+:V2Ray + Caddy + Tls + WebSocket - 美博園

美博園文章均為「原創 - 首發」,請尊重辛勞撰寫,轉載請以上面完整鏈接註明來源!

軟體著作權歸原作者!個別轉載文,本站會註明為轉載。

網 友 留 言

36條評論 in “自建最強科學上網2+:V2Ray + Caddy + Tls + WebSocket”這裡是你留言評論的地方

老師好,近期一直在找這個原因,終於找到了,趕緊上來告知各位一直為此困惑的朋友,其實很簡單,把伺服器和客戶端配置里的「額外ID」改為0(原來是64)即可,具體請看這裡:https://github.com/v2fly/v2ray-core/issues/1613

【是2022年1月1日啟用了「VMess MD5 認證信息 淘汰機制」的問題。如欲解決,請參見https://www.v2fly.org/config/protocols/vmess.html#inboundconfigurationobject

或 youtube視頻:https://www.youtube.com/watch?v=BmfKwDClFlk】

麻煩老師抽空測試一下。

@Cerva

謝謝您的分享,儘快測試

老師好,最近按照您的教程安裝了好幾遍,caddy和v2ray都正常啟動,但就是出不去,麻煩老師有空的話檢查一下腳本,非常感謝!

@Cerva 老師好,查找到您2022-1-5的一篇文章,自己摸索了一下,找到原因了,是v2fly的版本問題,我用4.34版本還是不行,用的4.27成功了,謝謝老師!

尊敬的站長您好!

能不能製作一份vmess+tcp+tls+caddy的手工搭建教程呢?

如果方便製作的話,不勝感激!

@小蘑菇

是的,早就應該做這個了,等最近的事情忙完了,就會做這個部分並檢測以前的方法,謝謝

@美博園 謝謝!期待之至!!!

看起來好複雜,感覺個人搞不來啊。

Helio 博主您好~有個問題想請教一下,我用您這個教程成功搭建了後,伺服器能連接YouTube等網頁,可是不能載入該網頁。還有一個是 shadowrocket vmess能測試聯通可是不能科學上網。期待您的幫助

@Kevin

您好,不了解你的伺服器及網路情況,不能準確判斷

1、請按照下面文章介紹檢查一下「連線埠」是否被牆

自己搭建代理伺服器:檢測ip是否被牆及更換ip - 美博園

https://allinfa.com/detect-ip-gfw-replace.html

若是連線埠被牆,在配置中換一個連線埠

2、也有可能是GFW牆阻斷了TCP連接,TCP返回國內被牆

建議:比判斷問題更快速的辦法就是,換一個ip、同時換新的二級網域,重新安裝

@美博園 老師您好,我配置好了內容,v2ray運行正常,網站也能通過地址訪問,但是配置v2ray客戶端以後,還是出不去。檢查了ip,443連線埠都沒有被牆。能請教下還有什麼需要檢查的么?

@Urban

v2fly(V2Ray)被查出特稱後已經封鎖了,可用這個方法試試:

手動申請SSL證書自建代理:NaiveProxy + Caddy - 美博園

https://allinfa.com/manual-ssl-certificate-naiveproxy-caddy.html

博主能幫我看看嘛,我設置caddy的時候,不成功

root@:~# caddy -agree -conf /etc/caddy/Caddyfile

Activating privacy features... 2021/02/22 02:06:51 [INFO]

(編註:裡面有個人信息,隱藏了內容,以後可以發到「保密留言里」)

@tcastarlx

從記錄來看,是申請證書遇到了問題,大概是說網域解析問題,不能確認網域與DNS關聯,所以申請不了證書。

這大概有二種情況:

其一,網域解析還沒有生效,新的網域和新的主機之關聯的DNS解析,有時快幾分鐘,有時需要幾小時,甚至更長;如果設置沒有問題,遇到這種情況多等一會就可以了。教程中也有檢驗方法可參考;

其二,是不是使用了Cloudflare(CDN)來解析網域,那麼在cloudflare上的網域解析默認是受到保護的(proxied),就像是代理,申請網域的時候需要設置為DNS only。

所以,等DNS正常生效後,你可以重複這一步,即進行caddy重新自動申請證書即可。

你好,我想在自己的主機的Debian 9系統自建最強科學上網2+:V2Ray + Caddy + Tls + WebSocket,但是我用的是動態ip,網域購買及設置與ip伺服器關聯是不是只合適固態ip,請問動態ip要如何使用,謝謝!

@zhen

這個是能夠實現的,主要就是要實現DDNS(動態解析)。

這裡只能提供一個思路,美博沒有實際操作過,我這裡都是固定ip,也沒法測試。

1)有的VPS是有DDNS解析功能的,那這樣就比較簡單。

2)自己的主機,那要安裝一個ddns的腳本來實現動態解析。

3)有幾個可以實現動態解析服務的,在他們那裡申請二級網域,然後做動態解析;

4)如果動態的ip不多,曾經遇到過之分配幾個ip的電信商,實際上用戶覺得是動態ip,實際上就是那幾個在變,那麼,這也比較簡單,把自己的網域分成幾個二級網域,一個網域綁定一個其中一個ip。

@美博園 我有使用no-ip,但是諮詢了一下dynadot商家,商家說只能指向ip,不能直接指向no-ip網域,如果有可以指向no-ip網域的就可以解決動態ip的問題了。

@zhen 3)有幾個可以實現動態解析服務的,在他們那裡申請二級網域,然後做動態解析;=======能告訴是哪些商家嗎?

4)如果動態的ip不多=====我這邊的寬頻ip挺多的,所以不好使用二級網域。

@zhen

你已經用過no-ip.com了

試試這兩個,不過我沒有用過,僅供參考

https://dyndns.com/dns

https://www.zoneedit.com

@美博園 你好,這個教程中我如果直接使用no-ip的網域可以嗎?

@zhen

關於V2Ray等自建代理的網域,美博是這樣考量的:

1)在這幾個代理中,其網域是用來做掩護的,一旦公開,被GFW知道了就失去了意義,所以,越隱蔽越好。自己的網域,別人不知道,在浩瀚的網路中,GFW也不太能自動過濾篩選出某一個不知名的、普通沒有敏感內容的網域(網站)在做什麼,這就起到了很好的掩護作用。

2)用免費網域的二級網域,還有一個問題,那就是:即使是你自己沒有敏感內容,別人用那個網域的二級網域做敏感事情被盯上了,也可能牽連到其他使用者。

3)而且,免費網域的主權是別人的,它的管理員是可以監管其任何一個二級網域在做什麼的。

這就是美博在教程中,沒有推薦使用別家的免費網域來做代理掩蓋的原因。

那麼,用上面幾個國外網站解析自己的網域也是一樣的道理。

也就是說,你的ip綁定到別人的網域上,這就會讓那幾個網域的管理員知道和記錄,如果是良心的管理員還好。但畢竟我們不了解那幾個網站管理員的情況,如果是象facebook裡面曾經爆出有6個中國人參與審查中文內容,那麼,就不太好了。

美博不了解你用自己電腦做代理的原因,做一般代理瀏覽敏感網站等是沒有問題的,但如果是有特別的安全要求或特別的用途,那就要謹慎了。

@美博園 明白了,謝謝!

@美博園 3)有幾個可以實現動態解析服務的,在他們那裡申請二級網域,然後做動態解析;=======能告訴是哪些商家嗎?

4)如果動態的ip不多=====我這邊的寬頻ip挺多的,所以不好使用二級網域。

@zhen 分享一些長期ss:

https://write.as/c2grs1tail3gb.md

@7890

謝謝分享。

不針對此代理,一般而言,有安全要求的網友,務必慎用這種公開的ss代理。

還是那句話,代理的建立和管理者,在伺服器後台是可以看到每一個使用者上網信息的。

若是建立者是安全可靠的,還好,若是中共的陷阱,對於有安全要求的網友就可能有危險。

@美博園 emm,這裡的url多數來自於https://github.com/Alvin9999/new-pac/wiki,這人似乎是和你們統一戰線的吧(應該,,不是什麼敵方卧底吧)。另外,當我用無界或自由門的時候,gfw那邊是否能識別、檢測出特徵呢?(類似vpn那樣的明顯特徵)不甚賜教,謝謝

@美博園 emm,這裡的url多數來自於https://github.com/Alvin9999/new-pac/wiki,這人似乎是和你們統一戰線的吧(應該,,不是什麼敵方卧底吧)。另外,當我用無界或自由門的時候,gfw那邊是否能識別、檢測出特徵呢?(類似vpn那樣的明顯特徵)不甚賜教,謝謝

@7890

您好,

美博不了解那個網頁是誰在做。所以,無法評論。

正如前面所說,一般而言,有安全要求的網友,務必慎用這種公開的自建代理。

最好當然是自己建,自己把握安全。

是的,很多的翻牆軟體都有特徵,可被gfw識別,但,因為有加密,gfw並不知道數據內容、瀏覽的內容是什麼。所以,用的人越多、越安全。

目前V2Ray、trojan、NaiveProxy可以說是特稱最少的,開發者也特別注重在特徵信號方面的研究,所以我們說是目前最強的代理。

debian10谷歌雲上沒帶wget, 教程中請加上,謝謝

申請的免費網域,在windows客戶端和手機端都發現,伺服器地址如果填寫網域就不能連接,填寫IP地址就可以正常使用,請問這樣直接填IP是否有安全問題?

IP和網域能否套Cloudflare保護起來?

@ww

1、好的,教程補上谷歌雲的安裝wget,謝謝提醒

2、直接填ip沒有問題,那可能是那個免費網域的主網域(擁有者)是通過了Cloudflare或轉向了的,所以直接網域實際上指向了另外的地方(ip);

3、若是免費網域,多數是二級網域,你無法修改主網域的DNS設置,就不能使用Cloudflare來保護。若是自己的網域,要在網域購買處設置DNS和Cloudflare那裡設置關聯,Cloudflare才能起作用。

記得以前有一個.tk的頂級免費網域,只要是可以自己設定DNS的,就可以使用Cloudflare。

我說的應該不夠準確!

我的意思:你貼出來v2ray的config.json

找不到 "host": "abcdef.com"。。。。。簡單的說就是你的config.json配置裡面沒有可以修改網域的!

e)下面配置文件中的 "host": "abcdef.com",這個「abcdef.com」 要改為你自己的網域

@leslie8

謝謝指正,那一句是多餘的,已經刪除。這次是先寫的h2教程是需要這一句註解,就直接複製過來了,抱歉疏忽了。教程其他部份,包括配置文件,都沒有問題。Thank you very much.

e)下面配置文件中的 "host": "abcdef.com",這個「abcdef.com」 要改為你自己的網域

這個找不到啊,我自問眼睛沒問題!找了半天都沒看到在哪!

以為不需要,可是運行v2ray一直報錯……

@leslie8

是你自己要事先申請一個網域,我們沒有提供,請參考教程前面的「 1.2、購買網域並設置與伺服器ip關聯」

有了你自己的網域,才替換後面的 abcdef.com

為什麼不用官方最新caddy

@dgsdgsc 教程中有說明:官方已停止了caddyv1的下載。v2幾乎完全不同於v1,不兼容,官方可能自己都沒有搞明白改進方向,等它以後穩定了再說吧。個人認為 caddy v2以掩埋自身v1的優點向nginx靠齊,不知道怎麼想的。做代理的前端掩護,v1已經足夠。